کشف چندین باگ در 3 نرم افزار متن باز مورد استفاده در مشاغل مختلف

اخبار داغ فناوری اطلاعات و امنیت شبکه

محققان امنیت سایبری روز سه شنبه 9 آسیب پذیری امنیتی را که سه پروژه متن باز شامل EspoCRM ، Pimcore و Akaunting که به طور گسترده توسط چندین کسب و کار کوچک و متوسط مورد استفاده قرار می گیرند و در صورت بهره برداری موفقیت آمیز، می توانند راهی برای حملات پیچیده تر را فراهم کنند، کشف و افشا کردند.

بنا به گفته محققان ویکتور سودکوفسکی از نوکیا و ترور کریستینسن از Rapid7، تمام نقص های امنیتی مورد بحث، که بر EspoCRM v6.1.6 ، Pimcore Customer Data Framework v3.0.0 ، Pimcore AdminBundle v6.8.0 و Akaunting v2.1.12 تأثیر می گذارند، در طی یک روز پس از افشا برطرف شدند. شش مورد از 9 نقص موجود در پروژه Akaunting نیز برطرف شد.

پروژه EspoCRM یک برنامه مدیریت ارتباط با مشتری متن باز (CRM) است. از دیگر سو، Pimcore یک بستر نرم افزاری سازمانی متن باز برای مدیریت داده های مشتری، مدیریت دارایی های دیجیتال، مدیریت محتوا و تجارت دیجیتال است. Akaunting نیز یک نرم افزار حسابداری متن باز و آنلاین است که برای پیگیری فاکتورها و هزینه ها طراحی شده است.

لیست آسیب پذیری ها به شرح زیر میباشند:

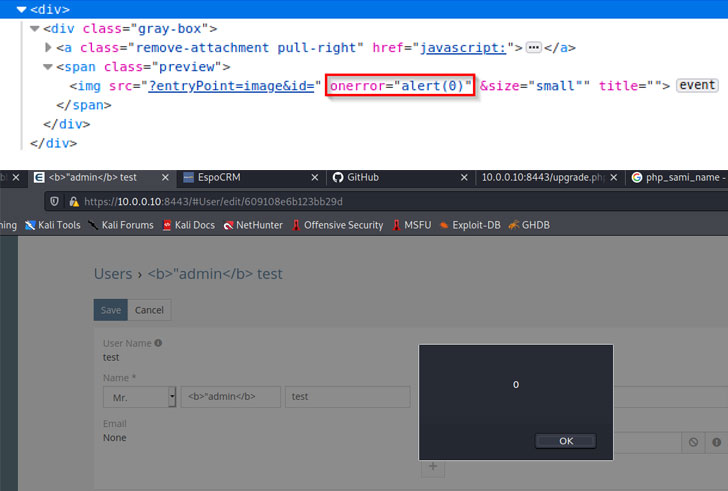

CVE-2021-3539 (نمره CVSS: 6.3) - نقص مداوم XSS در EspoCRM v6.1.6

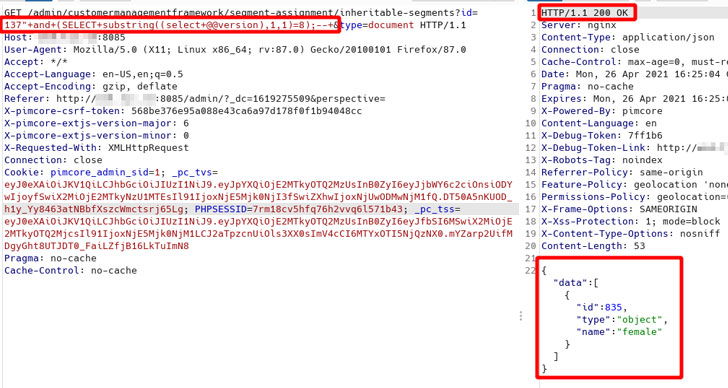

CVE-2021-31867 (امتیاز CVSS: 6.5)-تزریق SQL در Pimcore Customer Data Framework v3.0.0

CVE-2021-31869 (امتیاز CVSS: 6.5) - Pimcore AdminBundle v6.8.0

CVE-2021-36800 (امتیاز CVSS: 8.7) - تزریق دستور OS در Akaunting v2.1.12

CVE-2021-36801 (امتیاز CVSS: 8.5)-دور زدن احراز هویت در Akaunting v2.1.12

CVE-2021-36802 (نمره CVSS: 6.5) - DoS از طریق متغیر "locale" کنترل شده توسط کاربر در Akaunting v2.1.12

CVE-2021-36803 (امتیاز CVSS: 6.3)-XSS مداوم در هنگام آپلود آواتار در Akaunting v2.1.12

CVE-2021-36804 (امتیاز CVSS: 5.4)- بازیابی و ریکاوری رمز عبور ضعیف در Akaunting v2.1.12

CVE-2021-36805 (امتیاز CVSS: 5.2)- فوتر فاکتور XSS پایدار در Akaunting v2.1.12

سواستفاده موفقیت آمیز از این نقایص می تواند یک مهاجم حرفه ای را قادر سازد تا کد دلخواه JavaScript را اجرا کند، مدیریت سیستم عامل اصلی را در دست بگیرد و از آن به عنوان یک فضای امن برای استفاده از حملات مجدد سواستفاده، DoS از طریق ایجاد درخواست ویژه HTTP و حتی تغییر بدون هرگونه مجوز و اجازهٔ شرکت مرتبط با یک حساب کاربری استفاده نماید.

همچنین در Akaunting یک آسیب پذیری ضعیف در تنظیم مجدد رمز عبور وجود دارد که در آن مهاجم می تواند از ویژگی "من رمز عبور خود را فراموش کردم یا فراموشی رمز عبور" سواستفاده کند تا یک ایمیل فیشینگ از برنامه به یک کاربر ثبت شده ارسال کند، که این ایمیل حاوی یک لینک مخرب است که با کلیک روی آن توکن تنظیم مجدد رمز عبور ارائه می شود. مهاجم سپس می تواند از توکن برای تعیین رمز دلخواه خود استفاده کند.

محققان خاطرنشان کردند: "هر سه این پروژه ها دارای کاربران واقعی، مشتریان واقعی خدمات پشتیبانی همراه و نسخه های میزبانی شده در فضای ابری هستند و بدون شک برنامه های اصلی پشتیبانی کننده هزاران مشاغل کوچک و متوسط هستند که امروزه در حال اجرا هستند".

بروزرسانی به آخرین نسخه برنامه های آسیب دیده، همه مشکلات مذکور را برطرف می کند. اگر به دلیل عوامل خارجی یا تغییرات محلی، بروزرسانی مشکل یا غیرممکن است، کاربران این برنامه ها می توانند با محدود کردن ارتباط نمونه های تولید خود با اینترنت، احتمال آسیب پذیری را به حداقل برسانند. و به جای آنکه به طور مستقیم در اینترنت قرار بگیرند، در عوض آنها را فقط در معرض دسترس در شبکه های داخلی قابل اعتماد با افراد داخلی مطمئن قرار دهید.

برچسب ها: نوکیا, Software, CRM, Akaunting, EspoCRM, Pimcore, Rapid7, جاوا اسکریپت, Javascript, DoS, cybersecurity, باگ, bug, DDoS, امنیت سایبری, Cyber Attacks, حمله سایبری